Bulut altyapıları, geleneksel veri merkezlerine kıyasla çok daha hızlı değişir. Yeni sanal makineler dakikalar içinde devreye alınabilir, ağ yapıları dinamik olarak güncellenebilir ve servisler ihtiyaçlara göre otomatik olarak ölçeklenebilir. Bu hız ve esneklik önemli avantajlar sağlasa da, beraberinde ciddi bir güvenlik riskini getirir: yapılandırma hataları (misconfiguration).

Yapılandırma hataları (misconfiguration), bir sistemin zaman içinde tanımlanmış güvenli temel ayarlardan uzaklaşmasıyla ortaya çıkar. Test amacıyla açılıp kapatılmayan bir port, yanlışlıkla herkese açık bırakılan bir depolama alanı ya da gereğinden fazla yetki verilmiş bir IAM rolü; küçük gibi görünen ancak ciddi sonuçlar doğurabilecek güvenlik açıklarına dönüşebilir.

Bu nedenle yapılandırma politikalarının düzenli olarak gözden geçirilmesi ve otomatik denetim araçlarının kullanılması büyük önem taşır.

En Yaygın Yapılandırma Hataları

Bulut ortamlarında karşılaşılan yapılandırma hatalarının büyük bölümü, benzer kategoriler altında toplanır. Bu kategorileri tanımak, doğru önleme stratejileri geliştirmek için ilk adımdır.

Aşırı Yetkili Kimlik ve Erişim Yönetimi (IAM)

En yaygın ve en riskli hata türlerinden biridir. Kullanıcılara, servis hesaplarına veya rollere ihtiyaç duyduklarından fazla yetki verilmesi, bir hesabın ele geçirilmesi durumunda saldırganın hareket alanını genişletir. En az ayrıcalık ilkesinden uzaklaşmak, IAM yapılandırmalarında ciddi bir zafiyet oluşturur.

Herkese Açık Bırakılan Depolama Alanları

AWS S3, Azure Blob Storage veya Google Cloud Storage gibi servislerde depolama alanlarının yanlış yapılandırılarak herkese açık hale getirilmesi, son yıllarda en sık görülen veri ihlali nedenlerinden biridir. Hassas verilerin internete açık biçimde tutulması, çoğu zaman basit bir yapılandırma hatasından kaynaklanır.

Geniş Tanımlanmış Ağ Erişim Kuralları

Güvenlik grubu veya güvenlik duvarı kurallarının gereğinden geniş tanımlanması, örneğin tüm IP aralıklarına ya da tüm portlara izin verilmesi, saldırı yüzeyini ciddi ölçüde artırır. Özellikle SSH ve RDP gibi yönetim portlarının internete açık bırakılması önemli bir risk oluşturur.

Şifrelemenin Devre Dışı Bırakılması

Hem bekleyen hem de iletim halindeki veriler için şifrelemenin varsayılan olarak etkinleştirilmemesi ya da sonradan devre dışı bırakılması, ciddi güvenlik ve uyumluluk sorunlarına yol açabilir. Özellikle yönetilen veritabanı servislerinde bu ayarlar gözden kaçabilir.

Loglama ve İzleme Eksikliği

Denetim kayıtlarının etkinleştirilmemesi veya yeterli düzeyde tutulmaması, bir güvenlik olayının tespitini ve incelenmesini zorlaştırır. Loglama ve izleme eksikliği, ortamda görünmeyen risklerin oluşmasına neden olur.

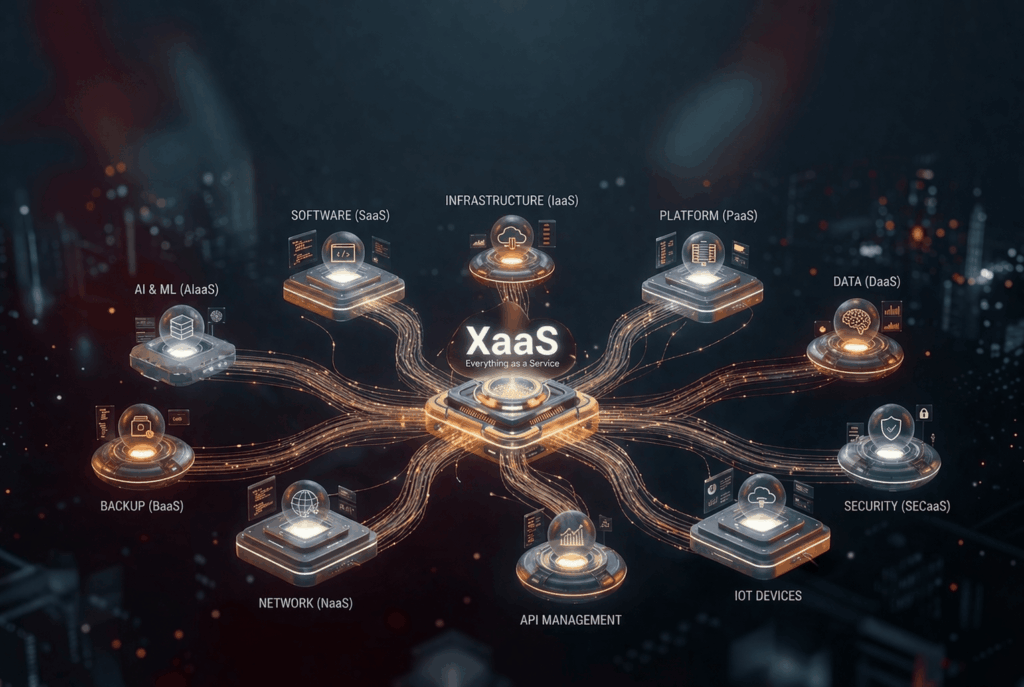

Yapılandırma Yönetiminin Temelleri

Yapılandırma yönetimi, BT sistemlerinin tanımlanmış güvenli durumda kalmasını sağlayan süreç, politika ve araçların bütünüdür. Bulut ortamlarında bu yaklaşım üç temel unsur üzerine kuruludur.

Güvenli Temel Yapılandırma

Her sistem türü için kabul edilen asgari güvenlik standartlarını tanımlar. Hangi portların kapalı olması gerektiği, hangi erişim politikalarının varsayılan olarak uygulanacağı ve hangi yetkilerin sınırlandırılacağı gibi konular bu temel yapının parçasıdır. CIS Benchmarks, AWS Security Hub standartları ve Azure Security Benchmark bu konuda yaygın başvuru kaynaklarıdır.

Yapılandırma Kaymasının Tespiti

Güvenli temel tanımlandıktan sonra, sistemlerin zaman içinde bu yapıdan ne zaman ve nasıl saptığını izlemek gerekir. Manuel kontroller kısa sürede yetersiz kalır. Ortam büyüdükçe ve değişim hızı arttıkça otomatik denetim vazgeçilmez hale gelir.

Düzeltme ve Geri Döndürme

Sapmanın tespit edilmesi tek başına yeterli değildir; gerekli düzeltmenin hızlı biçimde yapılması da gerekir. En ideal senaryoda bu süreç otomatik işler ve sistem, tanımlı güvenli duruma geri döndürülür ya da ilgili düzeltme süreci devreye alınır.

Otomasyon ile Yapılandırma Güvenliği

Bulut ortamlarının dinamik yapısı, manuel yapılandırma yönetimini sürdürülebilir olmaktan çıkarır. Otomasyon yalnızca verimliliği artırmaz; güvenliğin tutarlı ve ölçeklenebilir şekilde sağlanması açısından da kritik rol oynar.

Infrastructure as Code (IaC)

Altyapının kodla tanımlanması, IaC yaklaşımının temelini oluşturur. Terraform, AWS CloudFormation, Azure Bicep ve Pulumi bu alandaki öne çıkan araçlardır. IaC sayesinde altyapı değişiklikleri sürüm kontrolüne alınır, incelemeden geçer ve tekrarlanabilir biçimde uygulanır.

Güvenlik açısından en önemli avantajı, onaylanmış yapılandırmanın kod olarak tanımlanması ve her dağıtımın bu tanıma göre gerçekleştirilmesidir. Elle yapılan değişiklikler bu sayede daha kolay tespit edilir.

Policy as Code

Güvenlik politikalarının makine tarafından okunabilir kurallar halinde tanımlanmasını ifade eder. Open Policy Agent (OPA), HashiCorp Sentinel ve AWS Service Control Policies bu yaklaşımın öne çıkan örnekleridir. Politikalar, dağıtımdan önce ya da çalışma sırasında otomatik olarak uygulanabilir.

Örneğin, hiçbir depolama alanının herkese açık olmaması ya da tüm sanal makinelerin belirli etiketlere sahip olması gibi kurallar kod olarak tanımlanabilir ve sistem tarafından otomatik olarak denetlenebilir.

Sürekli Uyumluluk Denetimi (CSPM)

Cloud Security Posture Management araçları, bulut ortamını sürekli olarak tarar ve mevcut durumu tanımlanmış güvenlik politikalarıyla karşılaştırır. Bir sapma tespit edildiğinde uyarı üretir, raporlama yapar ve bazı durumlarda otomatik düzeltme sürecini başlatabilir.

Prisma Cloud, Wiz, AWS Security Hub, Microsoft Defender for Cloud ve Lacework bu alandaki yaygın çözümler arasında yer alır. Bu araçlar çoğu zaman IaC tarama, kimlik analizi ve ağ görünürlüğü gibi yetenekleri tek bir platformda bir araya getirir.

CI/CD Süreçlerinde Güvenlik Denetimi

Güvenlik kontrollerinin geliştirme sürecine entegre edilmesi, sorunların üretim ortamına ulaşmadan tespit edilmesini sağlar. IaC dosyalarını taramak için kullanılan araçlar, CI/CD süreçlerine kolayca entegre edilebilir.

Bu yaklaşım sayesinde güvenlik kontrolleri manuel incelemeye bağlı kalmaz; her kod değişikliğinde otomatik olarak devreye girer.

Pratik Uygulama: Nereden Başlamalı?

Yapılandırma yönetimi ve otomasyona geçiş, büyük ve karmaşık bir dönüşüm projesi olmak zorunda değildir. Kademeli ve öncelikli bir yaklaşım, hem daha sürdürülebilir olur hem de daha hızlı sonuç verir.

Envanter ve Görünürlük ile Başlayın

Koruyamadığınız şeyi yönetemezsiniz. İlk adım, bulut ortamındaki tüm kaynakların envanterini çıkarmak ve mevcut yapılandırma durumunu görünür hale getirmektir. CSPM araçları bu aşamada hızlı bir başlangıç sağlayabilir.

Yüksek Riskli Alanlara Öncelik Verin

Kimlik ve erişim yönetimi, herkese açık depolama alanları ve ağ erişim kuralları genellikle en yüksek risk taşıyan alanlardır. Otomasyon çalışmalarına bu başlıklardan başlamak daha etkili sonuç verir.

IaC’yi Yeni Projelerde Standart Hale Getirin

Mevcut altyapının tamamını bir anda IaC’ye taşımak zor olabilir. Ancak yeni projelerde bu yaklaşımın standart hale getirilmesi, zamanla daha kontrollü bir dönüşüm sağlar.

Düzeltme Süreçlerini Önceden Belirleyin

Bir uyumsuzluk tespit edildiğinde nasıl hareket edileceği önceden tanımlanmalıdır. Hangi bulgular otomatik olarak düzeltilecek, hangileri onay gerektirecek, hangileri kabul edilebilir risk olarak değerlendirilecek; bu kararların önceden verilmesi büyük önem taşır.

Yapılandırma Güvenliği Araç Ekosistemi

Bu alanda kullanılan araçlar genel olarak dört ana grupta toplanabilir.

IaC Geliştirme Araçları

Terraform, çoklu bulut ortamlarında altyapıyı kodla tanımlamak için en yaygın kullanılan araçlardan biridir. AWS CloudFormation ve Azure Bicep, ilgili bulut sağlayıcılarına özel altyapı tanımlama çözümleridir. Pulumi ise altyapının doğrudan programlama dilleriyle yönetilmesine olanak tanır.

IaC Güvenlik Tarama Araçları

Checkov, Terraform, CloudFormation, Kubernetes ve benzeri birçok altyapı tanımını güvenlik açısından tarayabilir. tfsec, özellikle Terraform kodlarına odaklanan hafif ve hızlı bir tarama aracıdır. Terrascan ise politika tabanlı denetim yaklaşımıyla öne çıkar.

CSPM Araçları

Wiz, bulut ortamını ilişkisel yapısıyla analiz eden ve yüksek görünürlük sağlayan bir CSPM platformudur. Prisma Cloud, CSPM başta olmak üzere daha geniş bulut güvenliği yetenekleri sunar. Microsoft Defender for Cloud, Azure merkezli olmakla birlikte çoklu bulut ortamlarını da destekler. AWS Security Hub ise AWS servisleri için merkezi güvenlik bulgularının toplanmasını ve izlenmesini sağlar.

Politika Yönetimi Araçları

Open Policy Agent (OPA), farklı ortamlarda kullanılabilen esnek bir politika motorudur. HashiCorp Sentinel ise özellikle Terraform Cloud ve Enterprise ortamlarında politika denetimi için tercih edilen çözümlerden biridir.

Synchron Bilişim ile Bulut Güvenliğini Güçlendirin

Yapılandırma güvenliği ve otomasyon, tek seferlik bir çalışma değil; sürekli geliştirilmesi gereken bir süreçtir. Doğru strateji, doğru araçlar ve doğru uygulama yaklaşımıyla bulut ortamları çok daha güvenli, görünür ve yönetilebilir hale getirilebilir.

Synchron Bilişim olarak, mevcut bulut altyapınızı değerlendiriyor; yapılandırma risklerini analiz ediyor, güvenlik politikalarınızı tanımlıyor ve ihtiyacınıza uygun IaC, politika yönetimi ve CSPM çözümlerini ortamınıza entegre ediyoruz. Amacımız yalnızca mevcut riskleri azaltmak değil, aynı zamanda sürdürülebilir bir bulut güvenliği yaklaşımı oluşturmaktır.

Bulut ortamınızın güvenlik seviyesini görmek ve gelişim yol haritanızı netleştirmek için Synchron Bilişim uzmanlarıyla iletişime geçebilirsiniz.